O futuro do gerenciamento de acesso à nuvem: como o Tenable Cloud Security redefine o acesso Just-in-Time

As abordagens tradicionais de acesso à nuvem dependem de permissões estáticas e permanentes que, muitas vezes, são superprivilegiadas. Saiba como o acesso Just-in-Time muda completamente o jogo.

O desafio do acesso em ambientes de nuvem modernos

Com a aceleração da adoção da nuvem, as organizações estão enfrentando um desafio fundamental de segurança: como conceder às pessoas o acesso de que precisam, como desenvolvedores de plantão que precisam depurar problemas, engenheiros de confiabilidade do local (SREs) que precisam reparar problemas de infraestrutura ou engenheiros de DevOps que precisam provisionar ou arquitetar recursos, sem abrir a porta para contas com excesso de privilégios e riscos de violação?

As abordagens tradicionais dependem muito de permissões estáticas e permanentes. Usuários humanos costumam receber mais acesso do que o necessário simplesmente porque é difícil prever especificamente as permissões que serão necessárias. Essas permissões raramente são revogadas, deixando as organizações expostas.

É nesse ponto que o Tenable Cloud Security muda o jogo. Como uma potente solução de plataforma de proteção de aplicações nativas da nuvem (CNAPP), o Tenable Cloud Security não apenas identifica os riscos relacionados ao acesso, como ajuda você a solucioná-los ativamente.

Nesta postagem, exploramos como você pode abordar o desafio do excesso de permissões usando o recurso de acesso Just-in-Time (JIT) do Tenable Cloud Security.

Acesso Just-in-Time: a solução elegante para o risco de identidades humanas

O acesso JIT permite que as organizações reduzam drasticamente sua exposição a identidades comprometidas, fornecendo um substituto para o acesso permanente. Em vez de receber acesso permanente, que pode ser explorado se/quando uma identidade é comprometida, os usuários recebem a elegibilidade de solicitar acesso temporário com base em uma necessidade de negócio definida.

Veja como funciona:

- Todo o acesso permanente (ou, no mínimo, confidencial) é removido.

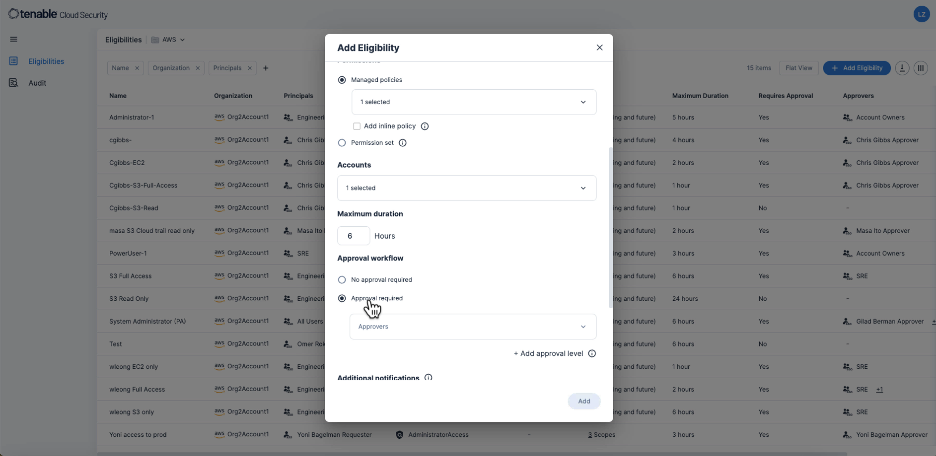

- Os usuários recebem perfis de elegibilidade para funções ou recursos específicos.

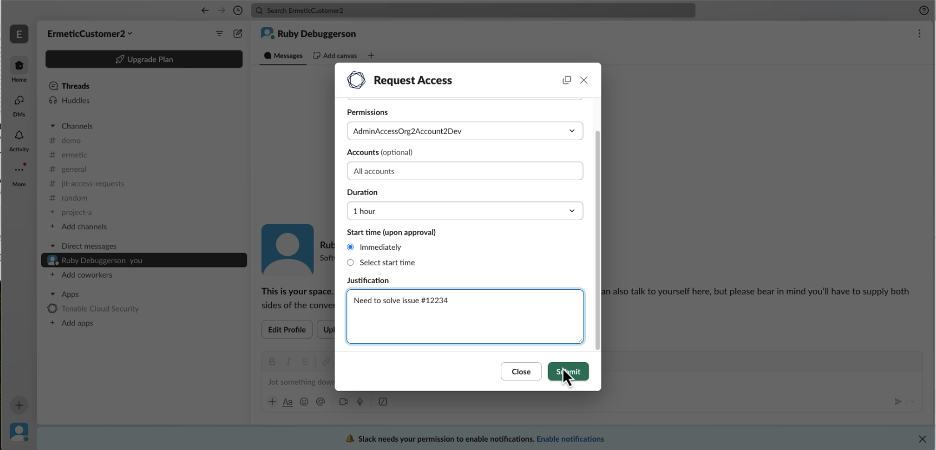

- Os usuários solicitam acesso e, opcionalmente, são obrigados a indicar um motivo quando o acesso é necessário.

- Se necessário, a solicitação pode ser aprovada por um aprovador designado ou ser concedida automaticamente, o que ainda traz um grande benefício de segurança comparativamente a uma permissão permanente.

- Para casos altamente confidenciais em que mais de uma pessoa precisa confirmar o acesso, vários níveis de aprovação podem ser aplicados, se necessário.

- O acesso é concedido por um tempo limitado (medido em horas) e depois é automaticamente revogado.

O acesso JIT reduz drasticamente a superfície de ataque vinculada às identidades humanas, garantindo que privilégios elevados sejam usados somente quando necessário e pelo tempo necessário.

Experiência do usuário: onde a segurança encontra a usabilidade

A Tenable entende que até mesmo a melhor solução de segurança não terá sucesso sem a adoção e a cooperação do seu público-alvo. Por isso, o acesso JIT no Tenable Cloud Security foi projetado para ter uma experiência de usuário simplificada.

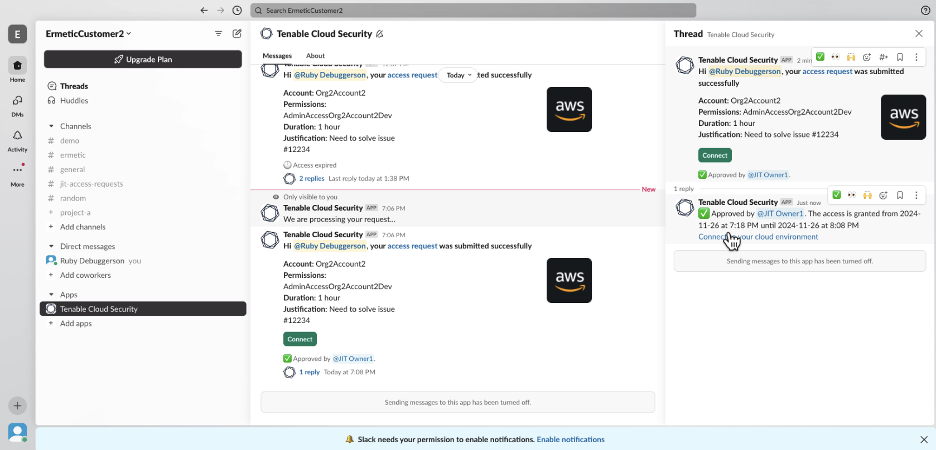

As solicitações de acesso e as aprovações podem ser gerenciadas diretamente em plataformas de mensagens, como o Slack ou o Microsoft Teams, que atendem às suas equipes onde quer que estejam. Usuários e aprovadores permanecem em seus fluxos de trabalho nativos e se beneficiam de um processo seguro e auditável.

Abaixo, a Fig. 3 mostra como a solicitação, a aprovação e o link de acesso estão todos agrupados no mesmo thread para uma experiência simplificada, limpa e simples.

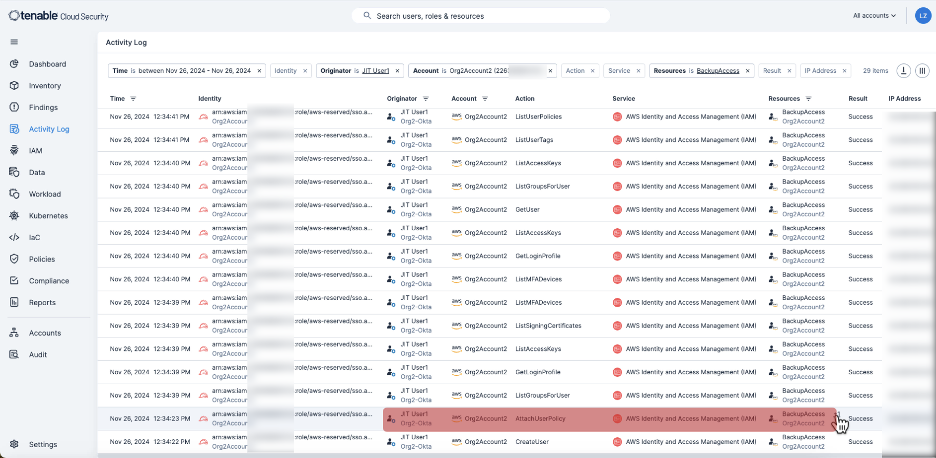

E, por falar em auditorias, o Tenable Cloud Security não se limita a registrar o acesso. Ele oferece uma interface de log de atividades limpa e intuitiva para cada sessão. Ao contrário dos logs frequentemente fragmentados dos provedores de nuvem, esses logs são adaptados para facilitar a auditoria, a análise de conformidade ou a resposta a incidentes. Portanto, se você deseja aplicar mais escrutínio e analisar o que aconteceu durante as sessões, ou se precisar fazer isso no caso de um incidente, será muito fácil abrir e analisar o log da sessão.

Ampliar o alcance: agora, o acesso JIT no Tenable Cloud Security estende-se a aplicações SaaS

Com base no feedback dos clientes, a Tenable ampliou a funcionalidade do JIT para abranger as associações de grupos de provedores de identidade (IdP). Isso é muito importante.

Em muitas organizações, o acesso a aplicações de software como serviço (SaaS) (como gerenciadores de segredos, ferramentas de observabilidade, plataformas de emissão de tíquetes etc.) é controlado por meio de associações de grupos em provedores de identidade, como Okta ou Microsoft Entra ID. Com o Tenable Cloud Security, agora você pode fornecer associação temporária a grupos por meio do mesmo modelo de acesso JIT, controlando e auditando o acesso a aplicações SaaS de forma eficaz, com a mesma granularidade e automação dos recursos da nuvem.

Isso significa que os clientes do Tenable Cloud Security agora têm controle unificado sobre a infraestrutura da nuvem e o acesso a SaaS por meio de uma única solução.

Aquisição simplificada: agora, o acesso JIT está incluído no Tenable Cloud Security

O melhor de tudo é que o acesso JIT não requer mais uma compra. A partir de hoje, ele está incluído no Tenable Cloud Security.

O faturamento é simples. Da mesma forma que o Tenable Cloud Security cobra com base no número de recursos de nuvem, o acesso JIT trata cada usuário qualificado como um recurso faturável. Se você é cliente do Tenable Cloud Security, já tem acesso a todo o poder do JIT, sem precisar de mais um contrato ou plataforma. Por exemplo, se você tem uma equipe de cinco desenvolvedores qualificados para solicitar permissões elevadas, eles contam como cinco recursos faturáveis adicionais, independentemente de quantas elegibilidades eles tenham.

Por que o acesso JIT faz do Tenable Cloud Security a CNAPP preferencial

O Tenable Cloud Security não se limita a identificar problemas. Ele os resolve:

- Prioriza os riscos de identidade com contexto da vida real.

- Oferece controles granulares e em tempo real para identidades humanas e de serviço.

- Oferece integração nativa com suas ferramentas de colaboração diárias.

- Simplifica a auditabilidade e a resposta a incidentes.

- Amplia a proteção além da nuvem para a camada de SaaS.

- Simplifica a adoção com uma experiência de usuário intuitiva e um modelo de faturamento sem atrito.

Conclusão: gerenciamento de acesso reimaginado

As melhores ferramentas de segurança integram-se ao seu fluxo de trabalho e eliminam discretamente o risco antes que ele se torne um problema.

O recurso de acesso JIT do Tenable Cloud Security é mais do que um recurso — é uma mudança de filosofia. Ele reduz o risco baseado em identidade sem sacrificar a agilidade, simplifica a conformidade sem aumentar a sobrecarga e capacita as equipes a agirem rapidamente, permanecerem seguras e manterem a clareza sobre quem tem acesso ao quê, quando e por quê.

Se você já é um cliente do Tenable Cloud Security, nunca houve um momento melhor para começar a usar o acesso JIT. E se estiver avaliando CNAPPs, pergunte-se: elas ajudam você a corrigir o problema ou apenas mostram onde ele está?

Com o Tenable Cloud Security, a resposta é clara.

Acesse https://pt-br.tenable.com/announcements/provide-access-just-in-time para saber mais sobre como os recursos de acesso JIT no Tenable Cloud Security podem ajudar você a reduzir suas exposições.

Learn more

- Cloud

Tenable One

Solicite uma demonstração

A plataforma líder mundial em gerenciamento de exposição com tecnologia de IA.

Obrigado

Agradecemos seu interesse pelo Tenable One.

Um representante entrará em contato em breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success