Transforme dados em ação: gerenciamento de vulnerabilidades orientado por informações

Priorizar vulnerabilidades com contexto sempre foi um desafio para equipes de gerenciamento de vulnerabilidades, e essa tarefa fica cada vez mais difícil à medida que os CVEs publicados continuam a crescer. Para remediar isso, muitas empresas são forçadas a investir em produtos e serviços para proteger seus ambientes com vários dados e ferramentas de inteligência. Neste post, explicamos como o Tenable Vulnerability Intelligence e o Exposure Response ajudam as organizações a tomar decisões baseadas em dados para priorizar e operacionalizar melhor seus programas.

O gerenciamento de vulnerabilidades apresenta um obstáculo aparentemente intransponível para as organizações: como lidar com um número enorme e crescente de Vulnerabilidades e exposições comuns (CVEs) publicadas. Como uma organização focada no gerenciamento de vulnerabilidades desde o início, a Tenable também enfrenta esse problema, mas com uma complicação extra: devido à nossa ampla base de clientes, precisamos cobrir o máximo de CVEs em tantos produtos quanto possível, mantendo o contexto de risco, a precisão e a confiabilidade.

A solução não é tentar verificar todas as combinações possíveis de CVEs e produtos afetados. Temos que priorizar as vulnerabilidades mais críticas com contexto preciso e direcionado. Para tomar essas decisões de forma rápida e precisa, a Tenable utiliza um vasto banco de dados pesquisável de informações sobre vulnerabilidades de fontes externas e da Tenable Research. Essa é a mesma fonte de dados que impulsiona um novo recurso no produto Tenable Vulnerability Management chamado Vulnerability Intelligence, cujo objetivo é ajudar os clientes a operacionalizar melhor seus programas de gerenciamento de vulnerabilidades e tomar decisões rápidas de priorização baseadas em dados.

O cenário está ruim e vai piorar

Estamos apenas na metade de 2024 e a caminho de ultrapassar 30 mil CVEs publicados este ano. Para complicar ainda mais as coisas, estamos vendo cada vez mais CVEs em componentes subjacentes, estruturas e bibliotecas de linguagem. Isso significa que as organizações não estão corrigindo uma única aplicação, mas sim rastreando e corrigindo cada aplicação que aproveita o componente vulnerável afetado.

Aproveitar o Tenable Vulnerability Intelligence para criar estratégias de priorização

Na Tenable, além de nossos esforços diários para fornecer cobertura de vulnerabilidade atualizada para grandes lançamentos de produtos, estamos constantemente atentos à próxima vulnerabilidade de destaque para garantir que possamos responder o mais rápido possível. Aproveitar os dados contextuais do Tenable Vulnerability Intelligence é essencial para garantir que possamos tomar decisões informadas rapidamente. Além disso, com o acúmulo significativo que o National Vulnerability Database (NVD) está enfrentando, o conjunto de dados do Tenable Vulnerability Intelligence permite nos manter atualizados das vulnerabilidades e riscos mais recentes, pois não estamos vinculados a uma única fonte de dados.

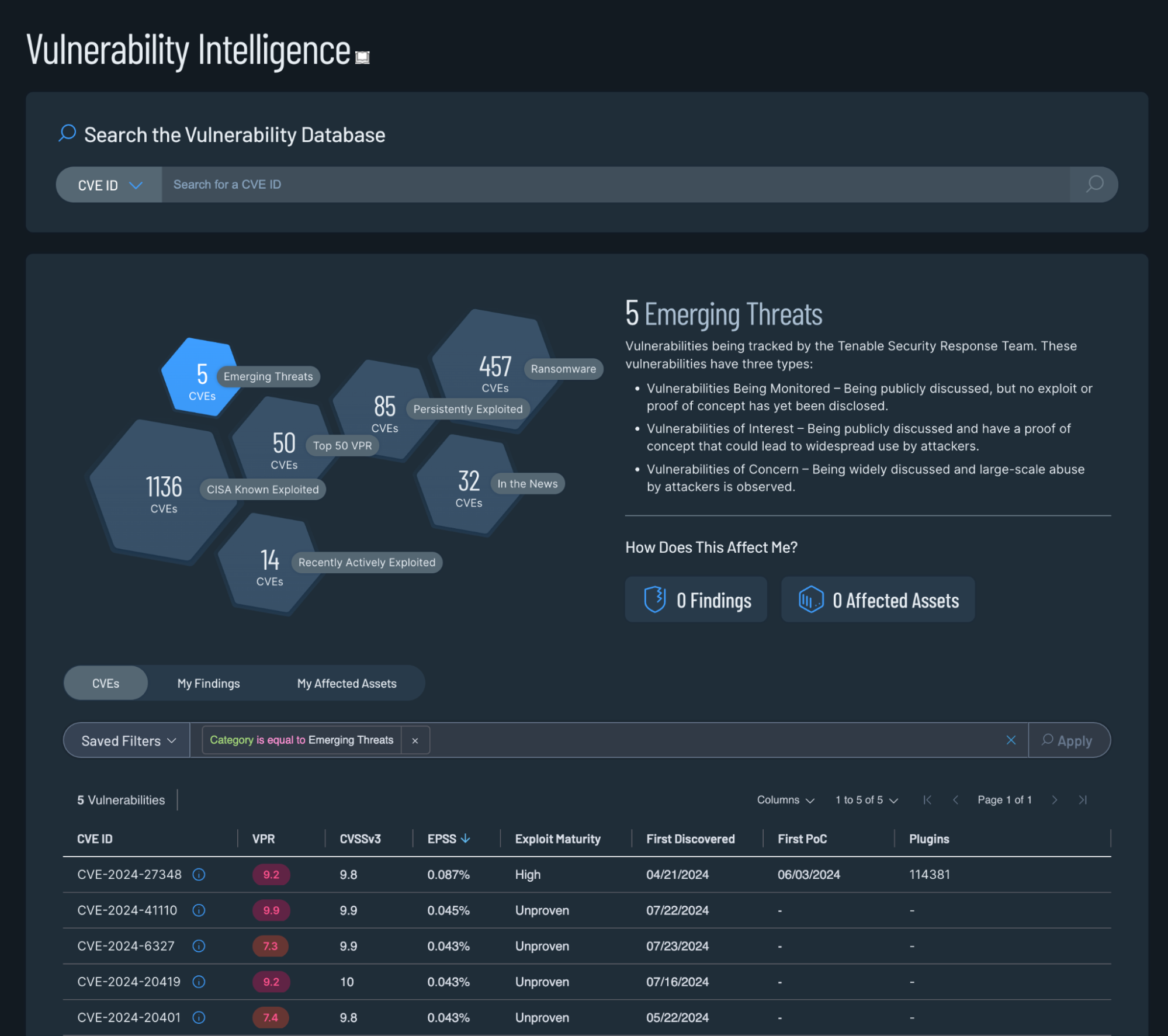

Abrir o Tenable Vulnerability Intelligence leva você a um conjunto de hexágonos que representam categorias de risco de vulnerabilidades que queremos destacar como tendo o mais alto nível de ameaças. Embora não sejam exclusivamente os critérios de decisão usados, as categorias no Tenable Vulnerability Intelligence são baseadas em pontos de dados que alimentam o Tenable Vulnerability Database, o que orienta nossas decisões de classificação de risco.

Categorias incluídas:

- Emerging Threats (Ameaças emergentes) é um conjunto de vulnerabilidades que estão sendo monitoradas ativamente por nossa Equipe de resposta de segurança. Geralmente, há uma ligação direta dessa equipe com o desenvolvimento de plug-ins para cobrir essas vulnerabilidades, particularmente aquelas nas categorias Vulnerabilities of Interest (Vulnerabilidades de interesse) e Vulnerabilities of Concern (Vulnerabilidades de preocupação).

- O Tenable Vulnerability Priority Rating (VPR) fornece às equipes de gerenciamento de vulnerabilidades uma pontuação numérica. Ao inserir e classificar rapidamente os dados, é possível entender o contexto por trás dela (como deve ser feito com qualquer pontuação).

- Ransomware destaca vulnerabilidades associadas a esse tipo de ataque, principalmente em grandes aplicações corporativas, pois podem levar a ataques particularmente perigosos para qualquer organização.

Como pode ser visto na captura de tela acima, focar em qualquer uma dessas categorias de destino pode reduzir significativamente o número de CVEs para priorizar. Em comparação com os cerca de 250 mil CVEs publicados, os números acima se tornam muito mais gerenciáveis e representam um risco real, em comparação às pontuações de gravidade que vêm da utilização de métricas do CVSS.

Como transformar dados em uma estratégia de priorização

Muitas organizações ainda estão criando operações para métricas básicas de priorização, seja visando produtos específicos, pontuações do CVSS ou mandatos próprios. Muitas vezes, isso ocorre devido à necessidade de aderir a um padrão de conformidade específico ou simplesmente à necessidade de ter algo que possa ser mensurado. Embora o rastreamento e a medição em relação a uma pontuação ou gravidade simples do CVSS possam ser objetivos, não fornecem muito contexto e não são uma estratégia que tenha um impacto demonstrável sobre o risco.

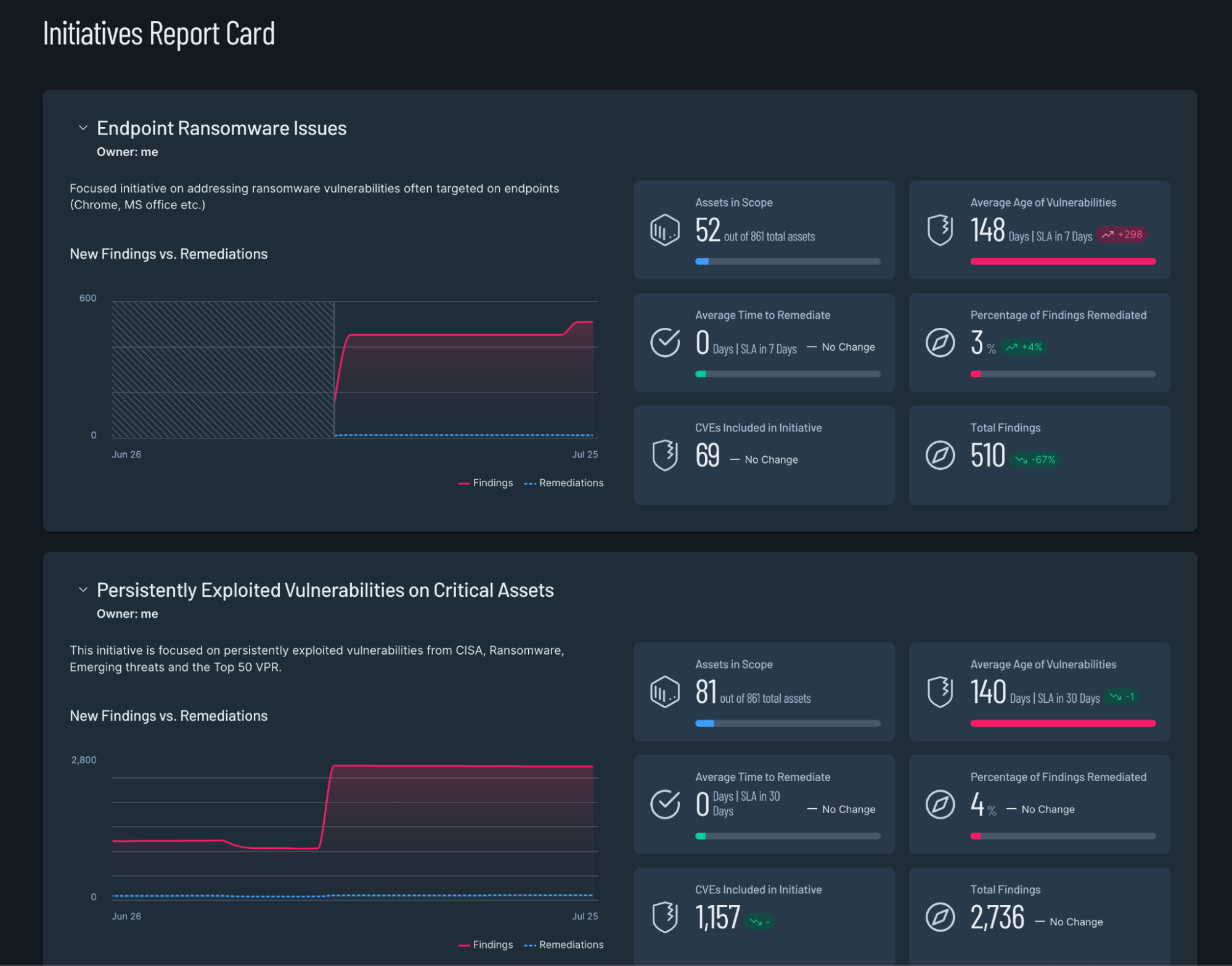

É aí que o novo recurso Exposure Response no Tenable Vulnerability Management também nos ajuda. O Tenable Exposure Response permite que as equipes desenvolvam estratégias de gerenciamento de vulnerabilidades que sejam mensuráveis e reflitam riscos do mundo real. Uma das ferramentas mais importantes em qualquer programa de gerenciamento de vulnerabilidades é a capacidade de monitorar o desempenho. Infelizmente, a maioria dos gráficos não é muito confiável porque o número de novas vulnerabilidades que surgem acaba cancelando o número de vulnerabilidades que são corrigidas continuamente. Com metas mais focadas, é possível realmente medir o desempenho ao longo do tempo e definir metas de SLA alcançáveis.

Iniciativas baseadas no CISA KEV

O catálogo Known Exploited Vulnerabilities (KEV) da Cybersecurity and Infrastructure Security Agency dos EUA se tornou um recurso valioso e popular que destaca um conjunto específico de vulnerabilidades que têm evidências de exploração no mundo real. Embora o KEV não seja abrangente, o risco associado a esses CVEs específicos e a atenção que muitas organizações dão ao KEV o tornaram um dos vários benchmarks que nossas equipes da Tenable Research usam para rastrear a cobertura de vulnerabilidades. Usando o Tenable Exposure Response, as equipes de gerenciamento de vulnerabilidades podem criar uma iniciativa rastreável baseada em CISA KEV para comparar seus esforços de correção. Como mencionado anteriormente, SLAs e benchmarks são essenciais para qualquer estratégia de correção. Estamos sempre trabalhando para ter cobertura das vulnerabilidades do KEV o mais rápido possível, de preferência antes que elas apareçam no KEV ou geralmente poucas horas após a publicação no KEV.

O Tenable Exposure Response fornece as ferramentas exatas necessárias para colocar esses tipos de medições em prática. Ao saber a visibilidade e o risco associados ao KEV, é possível definir um SLA de apenas alguns dias e tentar manter uma referência de >90% de descobertas corrigidas. O segredo é garantir que as estratégias postas em prática sejam mensuráveis e alcançáveis.

Ao contrário dos 250.000 CVEs que foram publicados, até o momento há apenas 1.134 CVEs no catálogo CISA KEV. Com apenas alguns CVEs adicionados ao KEV a cada mês, este é um conjunto impactante de CVEs com os quais as equipes podem realmente medir o desempenho.

Conclusão

A priorização e a operacionalização de vulnerabilidades têm sido um grande desafio para as equipes de gerenciamento de vulnerabilidades. Devido ao grande número de vulnerabilidades publicadas ano após ano, as equipes simplesmente não conseguem acompanhar, e a falta de contexto de fácil acesso significa que a priorização geralmente é um jogo de adivinhação, uma quantidade enorme de trabalho ou um esforço limitado que não é suficiente, como focar apenas gravidades do CVSS. O Tenable Vulnerability Management introduziu o Vulnerability Intelligence com todo o contexto necessário em um só lugar e o Exposure Response para operacionalizar o fluxo de trabalho de gerenciamento de vulnerabilidades direcionado e mensurável.

Learn more

- Participe do nosso webinar, From Frustration to Efficiency: Optimize Your Vulnerability Management Workflows and Security with Tenable

- Leia o comunicado de imprensa.

- Obtenha mais informações sobre o Vulnerability Intelligence e o Exposure Response

- Veja a página do produto Tenable Vulnerability Management

Learn more

- Exposure Management

- Risk-based Vulnerability Management

Tenable One

Solicite uma demonstração

A plataforma líder mundial em gerenciamento de exposição com tecnologia de IA.

Obrigado

Agradecemos seu interesse pelo Tenable One.

Um representante entrará em contato em breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success