Como proteger o Active Directory contra ataques de ransomware

O ransomware ataca todo tipo de organização por todos os ângulos, e o Active Directory continua sendo o alvo comum. Impeça o escalonamento de privilégios corrigindo estas principais configurações incorretas do AD e da política de grupo.

O ransomware atingiu todos os tipos de organização em todo o mundo. Ele também mudou drasticamente, entrando na empresa por quase todos os ângulos, com invasores aproveitando dados roubados e publicando-os na Internet para forçar as vítimas a pagar. Na maioria dos casos (veja SolarWinds e XingLocker), o Active Directory (AD) é o alvo para que o invasor possa distribuir facilmente o ransomware após obter privilégios de domínio. No entanto, existem maneiras de ajudar a proteger o Active Directory para evitar que o ransomware tenha sucesso.

Áreas distintas dentro do Active Directory podem ser protegidas, o que aumentará a segurança geral da empresa e reduzirá o risco de segurança ao mesmo tempo. Especificamente, as seguintes configurações em torno de objetos AD podem ser protegidas, veja como:

- Corrija as configuração incorretas dos atributos do usuário;

- Corrija as configurações incorretas de grupos;

- Limpe os grupos privilegiados;

- Corrija as configurações dos processos do AD (por exemplo, SDProp);

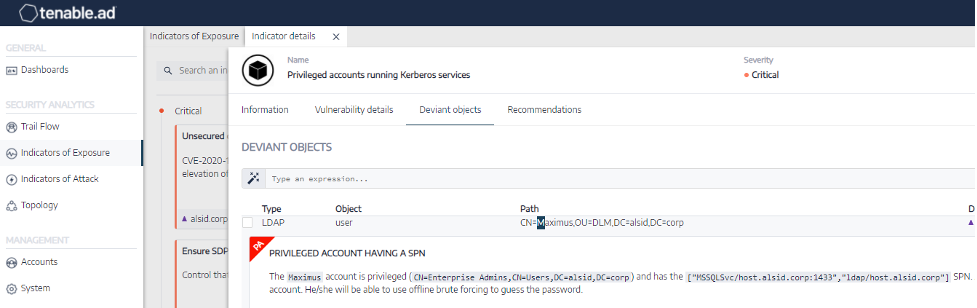

- Proteja os nomes das entidades de serviço (SPNs) (mostrados na figura 1);

- Corrija e proteja as relações de confiança;

- Os usuários devem limpar o atributo SidHistory.

Figura 1. Conta de usuário com nome da entidade de serviço (SPN)

Além disso, o próprio AD e a política de grupo podem ser protegidos para garantir que o invasor não aproveite configurações incorretas e áreas onde o escalonamento de privilégios pode ser alcançado. Veja como:

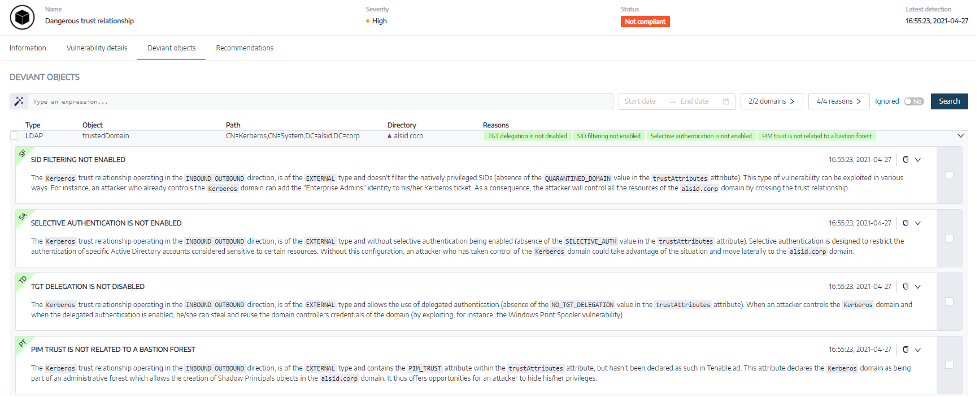

- Verifique e proteja as relações de confiança do AD (mostradas na figura 2);

- Limpe as delegações do AD;

- Limpe as delegações da política de grupo;

- Proteja os componentes estruturais da política de grupo;

- Habilite as configurações de segurança implantadas por objetos de política de grupo.

Figura 2. Fusões e aquisições podem gerar órfãos de confiança; além disso, as relações de confiança necessárias precisam ser protegidas.

Por fim, os invasores desejam obter privilégios. Uma vez que os privilégios são obtidos, eles querem criar backdoors. Portanto, ser capaz de detectar esses tipos de ataques de AD é essencial. Abaixo estão algumas das ações que administradores de AD e profissionais de segurança podem realizar para interromper as vias de ataque:

- Garantir que a associação de grupos privilegiados seja monitorada;

- Detectar ataques DCShadow e DCSync;

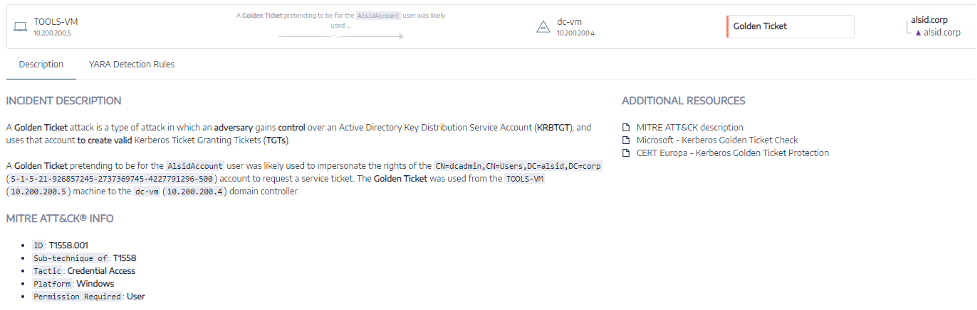

- Ataques de Golden Ticket (ilustrados na figura 3);

- Detectar ataques de movimento lateral;

- Detectar configurações perigosas de SIDHistory e PrimaryGroupID.

Figura 3. O Tenable.ad pode detectar ataques avançados no Active Directory, em tempo real, sem agente ou privilégio.

A tecnologia está disponível para analisar e detectar de forma contínua e automática a segurança do AD e as vias de ataque. Para saber mais sobre como o Tenable.ad pode ajudar, assista a este webinar: Introducing Tenable.ad — Secure Active Directory and Disrupt Attack Paths.

Saiba mais

- Assista ao webinar: Introducing Tenable.ad — Secure Active Directory and Disrupt Attack Paths

- Faça download do ebook: O resgate do rei: como parar a disseminação de ransomware através do AD

- Leia as postagens do blog do Active Directory

Learn more

- Active Directory

- Government

- Threat Management

Tenable One

Solicite uma demonstração

A plataforma líder mundial em gerenciamento de exposição com tecnologia de IA.

Obrigado

Agradecemos seu interesse pelo Tenable One.

Um representante entrará em contato em breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success