Narrow Focus on CVEs Leaves Organizations Vulnerable to Attacks

CWEs and other vulnerabilities necessitate a single dashboard for complete cyber risk assessment

A growing number of cybersecurity professionals have evolved their legacy vulnerability management programs to incorporate prioritizing remediation efforts based on which vulnerabilities pose the greatest risk to the organization. While this is certainly a step in the right direction, for most organizations it means focusing exclusively on Common Vulnerabilities and Exploits (CVEs).

The overwhelming majority of the cybersecurity industry believes that CVEs and vulnerabilities are one in the same ― terms to be used interchangeably. But “vulnerability” can be defined as: a weakness in an information system, system security procedures, internal controls, or implementation that could be exploited or triggered by a threat source. In other words, a vulnerability is really anything that makes your organization susceptible to a cyber attack.

While an unpatched CVE certainly fits the definition above, it’s not the only thing that does. Adversaries don’t care how they get in, they just want in. They’ll take the path of least resistance to attain whatever access they can get. A thief may prefer the back door when breaking in, but will gladly take an open ground floor window instead, if the opportunity presents itself. That’s why it’s essential to discover and understand all of your vulnerabilities, and then develop a comprehensive plan to address them.

This list is not exhaustive, but here are some major vulnerabilities to consider:

- Common Weakness Enumeration (CWE)

- Open Web Application Security Project (OWASP) Top 10

- Zero day vulnerabilities

- Access management misconfigurations or errors

- Network/infrastructure misconfigurations

- Accidental or intentional misconfigurations in industrial environments

Each of these vulnerabilities, or flaws, occurs in vastly different areas of the attack surface. They each present a unique set of challenges that require distinct skills to be effectively managed. Vulnerabilities on hardware assets in traditional IT environments are most commonly CVEs that have previously been identified and defined, so security professionals can determine the level of risk each one presents to the organization, and IT can get straight to work on neutralizing the threat with the appropriate patches and other remediation methods prescribed.

CWEs, on the other hand, are the prevailing vulnerability found in custom web apps, compiled applications and hardware. CWEs represent the underlying type or category of a vulnerability, rather than a specific instance. In fact, each instance of a CWE is typically unique meaning remediation efforts must be customized for each instance. There aren’t nearly as many app-based CWEs as hardware-based CVEs, but a CWE can require exponentially more time and resources to effectively mitigate.

Now, keep in mind that these are just two examples of the many types of vulnerabilities organizations face. Add to these the zero days and the wide range of misconfigurations that likely exist all across your attack surface, and soon there are too many vulnerabilities for security teams to effectively manage. It's especially difficult since most are using different tools for each type of vulnerability and manually assessing many of them.

Perhaps the most difficult aspect of effectively managing all of your vulnerabilities is discovering and assessing them in the first place. Since each type of vulnerability is unique, specialized tools are typically required to properly identify each. Vulnerability Management tools are great for CVEs, but you need an application scanner for your web apps. Likewise, industrial environments require tools that are specially designed for that setting. And, of course, misconfigurations vary dramatically, based on the environment or group of assets being assessed.

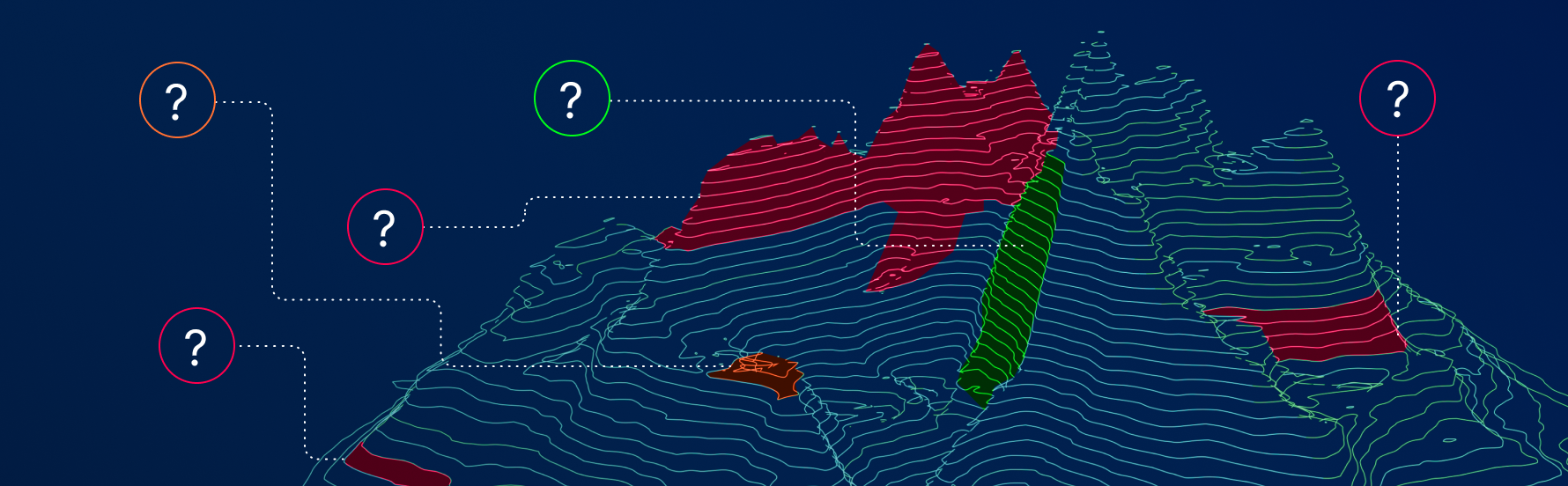

With all of this disparate data, originating from multiple areas of the attack surface, it’s nearly impossible for human beings to manually assess them all and prioritize them based on which presents the greatest immediate risk to the organization. To be successful, teams require a single platform that can unify all of this data and assess it together using machine learning algorithms, contextual intelligence and predictive analytics to help prioritize what to remediate first.

A comprehensive platform that discovers and assesses security data from across the organization enables you to:

- Move beyond CVEs to accurately understand the entire environment

- See all vulnerabilities in context to make stronger risk mitigation decisions

- Better align the security team’s efforts with non-technical business audiences, thereby demonstrating greater relevance to the organization

- Advance security processes to be more proactive and strategic

So, while assessing and remediating CVEs is certainly an essential step in reducing cyber risk, a comprehensive security strategy requires you to address all of your weaknesses.

Learn more

- Watch the webinar, Vulnerabilities Beyond CVEs. Which are You Missing? https://www.tenable.com/webinars/vulnerabilities-beyond-cves-which-are-you-missing

- Download the white paper, Overcoming Challenges Created by Disparate VM Tools: https://www.tenable.com/whitepapers/overcoming-challenges-created-by-disparate-vulnerability-management-tools

- Read Gartner: The Essential Elements of Effective Vulnerability Management: https://www.tenable.com/analyst-research/gartner-the-essential-elements-of-effective-vulnerability-management

Learn more

- Dashboards

- Risk-based Vulnerability Management

- Threat Management

- Vulnerability Management

- Vulnerability Scanning

Tenable One

Request a demo

The world’s leading AI-powered exposure management platform.

Thank You

Thank you for your interest in Tenable One.

A representative will be in touch soon.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success