Vetores de ataque industrial: como desligar ameaças de OT antes de um incidente ocorrer

Conforme os ataques cibernéticos industriais tornam-se mais sofisticados, os líderes de segurança podem usar vetores de ataque para identificar pontos fracos na infraestrutura de OT e impedir ataques antes que eles comecem.

Usamos a tecnologia operacional há décadas para controlar as válvulas, as bombas, os transmissores e os switches que mantêm a ordem da infraestrutura moderna. Historicamente, a proteção dessas funções críticas é uma questão de segurança e proteção físicas. Contudo, conforme novos dispositivos conectados são usados em plantas e fábricas, as infraestruturas de OT tornam-se cada vez mais vulneráveis a ameaças cibernéticas, e o ritmo dos ataques continua a crescer.

Mesmo que você já tenha adotado as medidas mais rigorosas para proteger seus ativos de OT, ataques cibernéticos de alto perfil recentes, como LockerGoga e Ripple20, revelam a natureza interconectada de ambientes industriais modernos. Malware pode se movimentar facilmente de dispositivos de TI para redes de OT e vice-versa. Algo inofensivo, como um pendrive, pode ser uma porta de entrada para seus sistemas de controle industrial (ICSs) mais críticos.

A convergência está cada vez mais tendo um papel central em ICSs e, por isso, deve estar no centro de qualquer estratégia eficiente de segurança industrial. Isso começa com o mapeamento total do seu ambiente moderno de OT, incluindo todo vetor de ataque que um agente de ameaça cibernética possa potencialmente explorar.

Olhe além da OT para ter uma visão completa da sua superfície de ataque industrial

O mapeamento a superfície de ataque completa exige uma abordagem adaptativa para avaliação. Além de ativos de OT, os líderes de segurança industrial precisam de visibilidade de dispositivos de TI e Internet das Coisas (IoT), que englobam entre 20% e 50% dos ambientes industriais modernos. Eles também precisam de uma tecnologia de consulta ativa capaz de descobrir cerca de 30% de ativos de OT dormentes invisíveis na rede (ou que só podem ser detectados passivamente). É essencial ver todo o alcance da sua superfície de ataque convergida para eliminar pontos cegos em todo o ambiente.

Aprofunde-se nos dados situacionais de cada dispositivo e caminho de comunicação

Descobrir os dispositivos "em risco" é o principal objeto do esforço de reconhecimento. Para defender todo o seu inventário de ativos, você precisará de uma ampla compreensão da versão e integridade atual de cada dispositivo para fortalecê-los contra um ataque. Isso inclui informações como marca, modelo, firmware, detalhes de backplane, vulnerabilidades em aberto etc.

Também é necessário entender a orientação de cada dispositivo dentro da rede, incluindo os caminhos de comunicação entre ativos similares, como controladores e estações de trabalho, que podem tornar-se vetores de ataque se um ator malicioso infiltrar-se em seus sistemas.

Aborde a cyber exposure para impedir ataques antes que eles comecem

A segurança de OT tradicional normalmente conta com uma postura de segurança reativa, ou seja, aguardar que um ataque aconteça e depois lidar com ele. “Vetorização de ataques”, a investigação de possíveis rotas que um invasor pode usar, possibilita uma abordagem mais proativa para proteger sua organização, abordando os pontos fracos na infraestrutura de OT. Ao identificar os caminhos de alto risco, portas abertas, vulnerabilidades sem correções, entre outros, você poderá identificar o comportamento de um ataque se introduzido no seu ambiente de OT.

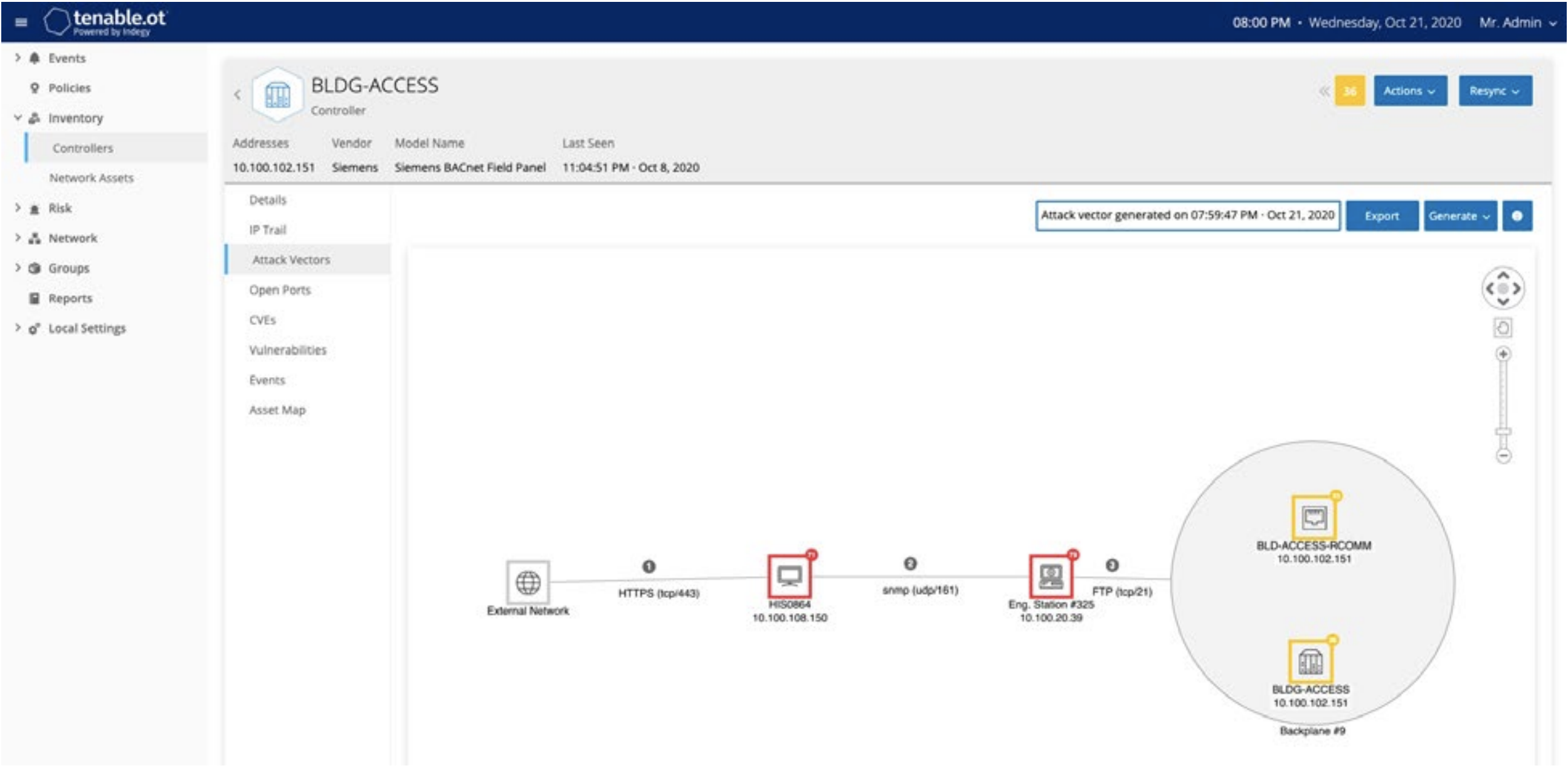

A vetorização de ataques redefine sua habilidade de abordar ataques de OT antes de eles ocorrerem. A execução de simulações pode revelar pontos fracos e dispositivos ou setores específicos que exigem atenção especial ou intervenções de segurança. Na figura abaixo, você pode ver como uma solução de segurança industrial, como o Tenable.ot, usa vetores de ataque para identificar as áreas do seu ambiente que colocam mais ativos críticos em risco:

Além de fortalecer seus dispositivos, você também deve garantir que haja proteção quando e se um ataque acontecer. Para isso, é preciso estabelecer alarmes, com base em políticas, anomalias ou assinaturas de ataque, em todos os pontos de entrada em sua rede para avisar sobre atividade de alto risco antes de ocorrer algum dano.

Tenha uma postura ofensiva hoje para evitar danos amanhã

Como a infraestrutura crítica continua a ser alvo de ataques cibernéticos, os líderes de segurança precisam de uma abordagem proativa para defender seus ambientes industriais contra a próxima ameaça que surgir. Para saber como vetores de ataque de OT podem se encaixar em sua estratégia de segurança industrial, baixe a publicação “Previsão de um ataque de OT” ou solicite uma demonstração gratuita do Tenable.ot.

- Incident Response

- OT Security

- SCADA