- Tenable Cloud Security

Relatório Tenable 2026: Riscos de segurança em IA e nuvem

Veja a pesquisa mais recentes sobre identidades de IA com excesso de permissões, riscos críticos na cadeia de suprimentos, workloads desprotegidos.

Veja como as táticas proativas de correção ajudam você a superar esses problemas comuns de segurança na nuvem e desafios da IA:

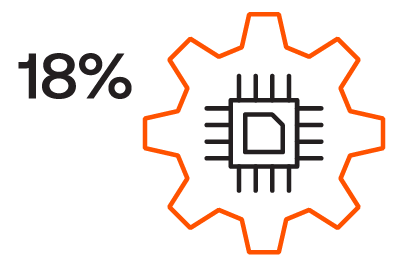

- 18% das organizações têm identidades de IA com privilégios excessivos.

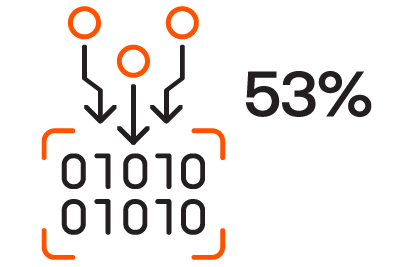

- 86% das organizações hospedam pacotes de código de terceiros com vulnerabilidades críticas.

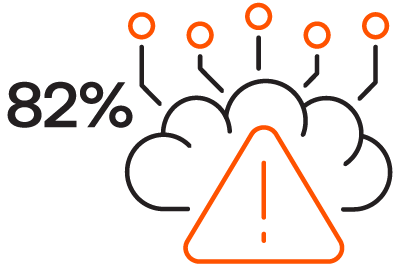

- 82% das organizações executam workloads em nuvem consideradas alvos fáceis.

Riscos de segurança em IA e nuvem

Leia o relatório hoje mesmo.

Pontos principais

Lacuna na governança de serviços de IA

18% das organizações têm perfis do IAM com permissões críticas ou de alto nível que os serviços de IA da AWS podem assumir instantaneamente.

Acesso externo tóxico e raio de explosão da cadeia de suprimentos

Mais da metade das organizações tem contas externas capazes de presumir permissões críticas excessivas, vinculando efetivamente sua segurança à postura de terceiros.

O fenômeno da workload como "alvo fácil"

A grande maioria das organizações opera workloads em nuvem com vulnerabilidades críticas conhecidas e exploradas.

Aprenda a vencer a corrida entre velocidade e vulnerabilidade

A velocidade da sua IA e a dependência de código comunitário compartilhado criam uma via de exposição unificada que os invasores estão ativamente explorando. Baixe este relatório para entender melhor por que as lacunas na exposição da IA significam que você não pode continuar aplicando patches com base apenas no volume. Saiba por que você deve mudar para o gerenciamento de exposição baseado em contexto para proteger todo o seu ciclo de vida de identidade, infraestrutura e IA na nuvem.

Descubra o “fantasma” na máquina

Embora sua higiene de identidade possa estar melhorando, você ainda pode estar entre 65% das organizações que possuem credenciais de nuvem "esquecidas", como chaves não usadas ou sem rodízio, vinculadas a identidades de alto risco, que servem como portas de entrada silenciosas para seus ativos confidenciais. Saiba mais neste relatório e veja como o gerenciamento de exposição ajuda você a descobrir credenciais inativas antes que os invasores o façam.

Tenable One

Solicite uma demonstração

A plataforma líder mundial em gerenciamento de exposição com tecnologia de IA.

Obrigado

Agradecemos seu interesse pelo Tenable One.

Um representante entrará em contato em breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success