Aplique privilégios mínimos com acesso Just-in-Time

Agora, você tem a capacidade de conceder acesso privilegiado somente quando necessário e definir limites de tempo de acesso. Ofereça aprovações de acesso rápidas, enquanto minimiza a superfície de ataque da nuvem e evita privilégios permanentes.

Equilibre o risco e o acesso

Minimize o risco de invasores explorarem o excesso de privilégios, concedendo acesso somente quando houver uma justificativa de negócio clara e apenas por um breve período.

Limite exposições com

acesso Just-In-Time

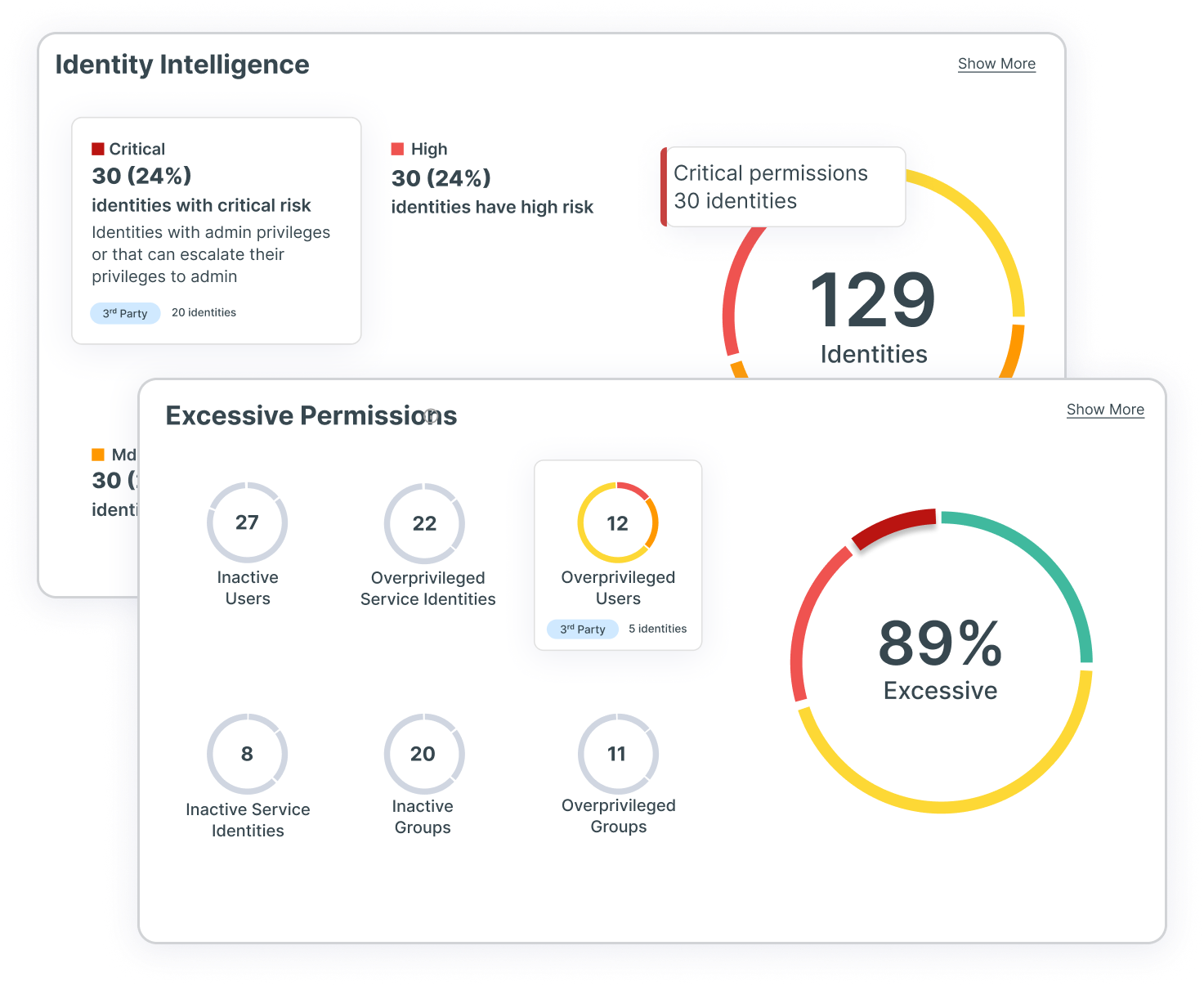

Obtenha perspectivas baseadas em identidade para avaliação de riscos da pilha completa

Com recursos líderes de CIEM que proporcionam visibilidade multinuvem completa de identidades e permissões, sua equipe de segurança pode garantir que os usuários tenham apenas o acesso certo aos recursos certos, no momento certo e pelos motivos certos. Beneficie-se de uma análise da pilha completa, que avalia modelos de permissão do provedor de nuvem em recursos de identidade, rede, computação e dados para revelar descobertas precisas no contexto. Com o Tenable Cloud Security, suas equipes obtêm perspectivas de riscos relacionados à identidade, incluindo excesso de permissões, exposição da rede e perigos ocultos.

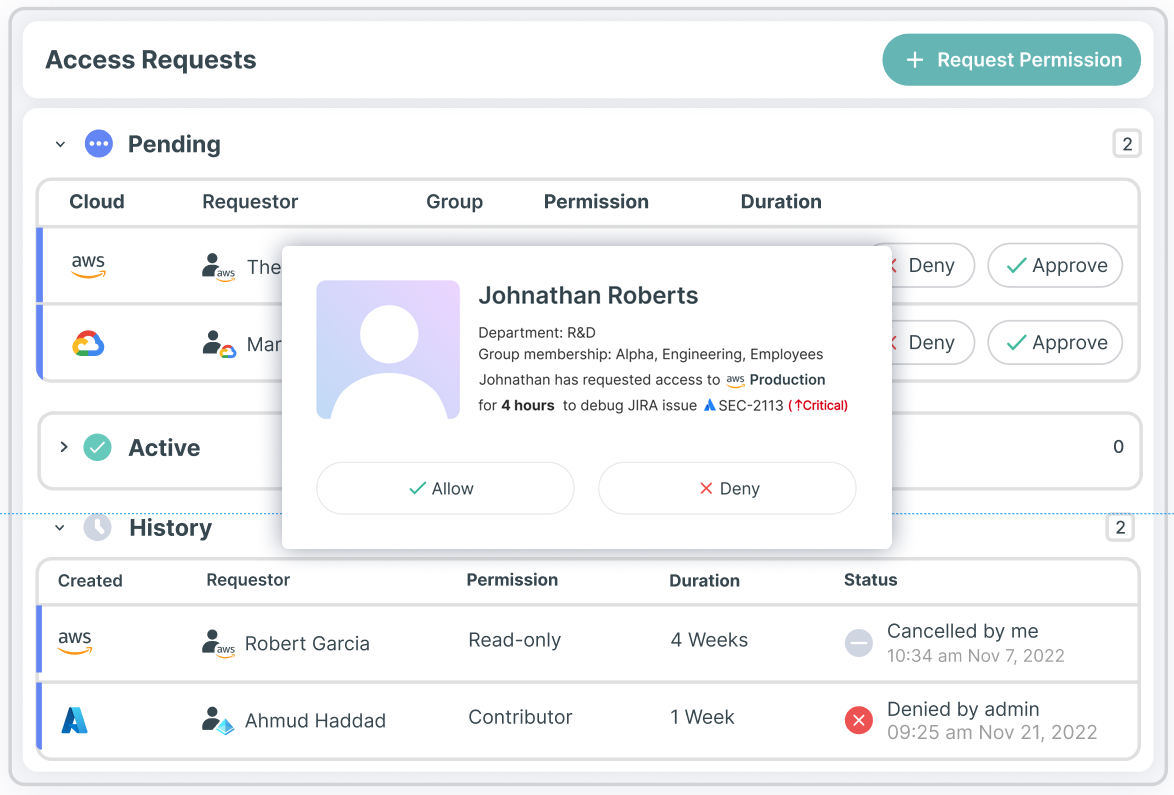

Trabalhe com mais rapidez e segurança com fluxos de trabalho de autoatendimento JIT

Conduza fluxos de trabalho de autoatendimento com o portal JIT do Tenable Cloud Security e capacite suas equipes de engenharia a solicitar e obter acesso autorizado facilmente aos recursos necessários. Melhore sua postura de segurança multinuvem com o monitoramento contínuo de conformidade. Mantenha uma trilha de auditoria e investigue atividades relacionadas ao acesso, incluindo:

- Quem teve acesso;

- O que foi acessado;

- Quando foi acessado;

- Que ações foram executadas;

- Quem recebeu permissões elevadas (e por quê);

- A justificativa de negócio;

- O aprovador.

Utilize segurança JIT para auditoria contínua e governança de acesso

Usando relatórios integrados, suas equipes podem se comunicar com as partes interessadas sobre conformidade interna, auditorias externas e atividades diárias de segurança, incluindo atividades de usuários em sessões elevadas, solicitações anteriores e o processo de autorização subjacente.

- Demonstre sua capacidade de cumprir os principais mandatos de privacidade de dados, incluindo PCI-DSS, GDPR, HIPAA etc.

- Produza relatórios extensos para conformidade interna, auditoria externa e atividades diárias de segurança.

- Reduza o tempo de resposta e investigação em caso de incidentes de segurança.

Obtenha acesso Just-in-Time com o Tenable Cloud Security

Saiba mais sobre o Tenable Cloud Security

O uso da automação [do Tenable Cloud Security] nos permitiu eliminar processos manuais exaustivos e fazer em minutos o que dois ou três profissionais de segurança levariam meses para conseguir.

- Tenable Cloud Security

Tenable One

Solicite uma demonstração

A plataforma líder mundial em gerenciamento de exposição com tecnologia de IA.

Obrigado

Agradecemos seu interesse pelo Tenable One.

Um representante entrará em contato em breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success